Первые шаги в работе в работе с PGP

версии 7.03.

Руководство для начинающих.

Что поделать, даже в нынешней России электронная почта все

прочнее входит в обиход, частенько заменяя обычную бумажную

почту.

Полу Дефендеру, автору этих строк,

хотя и по разным поводам, но не раз приходилось убеждаться в

справедливости того высказывания, что "прогресс на месте не

стоял, не стоит и

стоять не будет".

Итак, вы все же решили научиться каким-либо образом обеспечить конфиден-циальность

вашей электронной переписки.

Увы и ах - автору в целях в целях лучшего понимания

материала пришлось делать screenshots

(т.е "слепки" рабочих окон).

Хочется сказать сразу: Пол Дефендер

ненавидит "академичный" тон подачи материала, поэтому материал

будет подаваться следующими образом: под каждым screenshot будут следовать

объяснения.

Автор не является многоопытным пользователем PGP и не

знает, к кому в руки попадет данный материал, но, не зависимо от

того, являетесь ли вы начинающим пользователем, либо же

многоопытным "спецом", который на

подобных вещах "собаку съел", автор искренне надеется, что

ознакомление с данным материалом

принесет вам какую-либо пользу.

Автор не несет ответственности за содержание иных технических

моментов в использовании PGP, также данное руководство может

содержать кучу всяких

ошибок.

В свое время автору многое прояснило руководство пользователя по

PGP версии 5, но уже в то время появились более новые версии 7 и

8 , в которых появилось множество новых опций. Конечно, на сайте

www.pgpru.com вы найдете более

подробные материалы по версии 7 (а также данное руководство в

разделе "Руководства", строчка "Первые шаги с PGP", правда, в

виде более корректированном, здесь же выложен лишь рабочий

материал) ,но Пол Дефендер и не задавался целью

дублировать материалы данного сайта.

Если вам захочется узнать о PGP более подробно, то обязательно

зайдите туда, не пожалеете.

Стоит сказать, что версия 8 аналогична

версии 7 по основным функциям, но freeware-версия 8 не дает

возможность использовать подключаемые встраиваемые модули (plug-ins), или плагины,

тут уж кому как больше нравится, к тому же версия 8

создавалась для работы с Windows

XP (хотя это не значит, что она не будет "работать" с теми же

Windows NT/95/98/МЕ/2000.

Там из комплекта установки нужно исключить плагины,

чтобы позже, когда после перезагрузки появится

окошко регистрации и вы нажмете "Later",

чтобы требование о регистрации больше не вылетало.

Надо сказать, что это крайне неудобно, но

только версия 8.03 Freeware работает на Windows XP).

Нужно иметь в виду, что Пол Дефендер

в целях авторизованности переписки

использует PGP (найти и скачать эту программу можно на сайте www.pgpru.com , раздел "Ссылки",

огромное спасибо администратору этого сайта Владу "SATtva" Миллеру), "отпечатки пальцев" и

идентификационные номера открытых ключей Пола Дефендера вы можете увидеть ниже.

Написать Полу Дефендеру

о своих впечатлениях, покритиковать, поблагодарить,

поспорить, возразить, согласиться, протестовать, одобрить,

возмутиться и так далее - можно по следующим адресам (а

главное - на русском языке):

pdefender@yandex.ru

- ID данного ключа - 0xEC203ED8

fingerprint - B33F 9B0E 00ED FF55 A775 E4C8

C3F1 1A03 EC20 3ED8

Предисловие.

Прежде всего

стоит определиться - почему именно PGP?

Да хотя бы потому, что теперь не нужен защищенный канал, по

которому я могу передавать абоненту пароли для вскрытия тех или

иных сообщений.

Есть, правда, и более серьезные причины.

Если вы являетесь не обычным пользователем, а

например, сотрудником ФСБ или военнослужащим, то это руководство

- в первую очередь именно для вас....

Хочу сказать: в настоящее время я также пишу по материалам

прессы статью (которую, возможно позже выложу в Интернете) об

особенностях подготовки наемных убийц (киллеров, как их сейчас

принято называть и об отдельных технических моментах (например,

конспирации) таковых...

На эксклюзивность и правдивость не претендую, просто пишу,

стараясь отделить правду от откровенной лжи.

Просто сейчас я дам определенные выдержки из этой статьи...

Ну ладно, о киллерах...

Точнее, об иных аспектах конспирации: как я считаю, современный

наемный убийца должен уметь пользоваться электронной почтой (а

это уже обыденность в наше время).

Но, увы,и

это абсолютно нормальная практика, в наше время даже у нас одни

менты (о возможностях гэбистов порой остается только

догадываться) имеют такие возможности, какие не снились и "отцу

всех народов"(я имею в виду товарища Сталина).

Приходилось когда-нибудь слышать про систему специальных

оперативно-розыскных мероприятий (СОРМ)?

Согласно ей,родимой,

поставщики связи должны внедрять в свое программное и аппаратное

обеспечение "люки", которые позволят ментам

и гэбистам (формально с

разрешения суда) в любое время прослушивать абсолютно любой

телефон, за исключением правительственных.

Реально такого разрешения ни ментам,

ни тем более гэбистам, не

требуется.

То есть им уже не нужно никуда ходить, они могут прослушивать

ваши переговоры, перехватывать твою почту и делать многое

другое, заседая в своих кабинетах.

Есть, кроме этого и другая интересная возможность, причем,

заметьте, не только у

гэбистов, у ментов

тоже.

Зададимся простым вопросом - что управляет современной АТС?

Естественно, цифрового типа?

Правильно, лишь один или два удаленных компьютера (конечно, не

самых обычных - специфическое программное и аппаратное

обеспечение, и т.д),

влезть в которые не что для спеца, а для мало-мальски опытного

хакера не является серьезной проблемой.

Правда, откуда влезать и через что - вот это действительно нужно

знать, и не просто знать, а знать заведомо.

Перечислю лишь несколько возможностей, мне точно известных, из

всего арсенала имеющихся: А)прослушивание

(ну это, конечно, самое простое); Б) перенаправление звонков

(т.е например, можно сделать так, чтобы набирался номер

"психушки", а абонент попадал все время к ментам,

хотя, конечно, в данном случае разница будет не слишком

заметной).

Либо как вариант, так: я набираю ваш домашний номер, а для вас

сделали перенаправление, и я буду попадать к вам на сотовый

номер); В)создание телефонов-

"двойников" (т.е на одной линий могут быть два телефона, но

телефоны эти могут находиться вообще в разных конца города либо

вообще в разных городах области);

Г) создание "несуществующих" (на бумаге) телефонных номеров

(либо "оживление" номеров, уже не одно десятилетие снятых с тех.обслуги, ну вы поняли, о чем речь);

Д) можно задать (стандартный)

алгоритм, с помощью которого позже, с любого телефонного

аппарата, зная код и введя данный код, просто "заседать" на

линии, прослушивая как телефонные переговоры и/или соединение с

Интернетом, так и когда трубка лежит на рычагах аппарата.

Как вам все вышеперечисленное?

А самый смак - это возможность появившаяся с конца 1996 г. и

вступившая в "работу" с начала 1997 г. система распознавания

голоса, которая с все это время была в распо-ряжении

у гэбистов и ГРУшников,

а с 1999 г.г - и у ментов.

Принцип такой - для 99% распознавания голоса необходимо

несколько образцов голоса, взятого в различных ситуациях, ну а

для выборочного сканирования диапа-зона достаточно и одного

образца.

Конечно, в масштабе таких городов, как Питер или столица, это

достаточно затратно (представьте -

по всей Москве, например!), но, когда "достать" кого-то

действительно "горит", оно себя оправдывает на 99,9%.

Вообщем, делайте выводы из всего

вышесказанного......

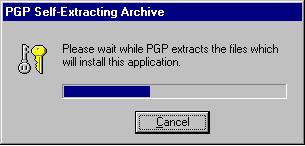

рисунок 1.

Окно, изображенное на рисунке 1, появится на вашем экране после

открытия

инсталляционного (установочного) ехе.-файла.

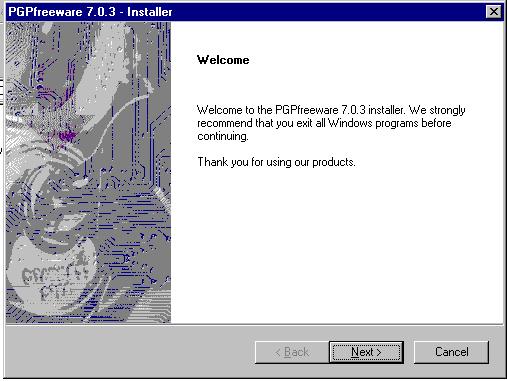

рисунок 2.

На рисунке 2 вы видите приветственное окно, где разработчики

строго рекомендуют

закрыть все работающие программы (приложения), запущенные на

вашем компьютере в данный момент.

Если вы собираетесь продолжить установку PGP на ваш компьютер,

нужно нажать кнопку "Next", если же

вы раздумали устанавливать PGP, нажмите кнопку "Cancel"

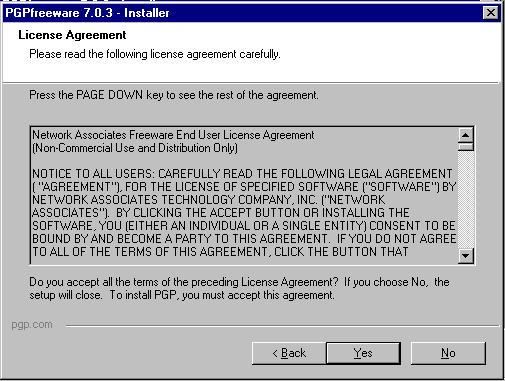

рисунок 3.

На рисунке 3 вы видите текст, объясняющий формально-юридические условия применения PGP и конец срока лицензии на использование PGP.

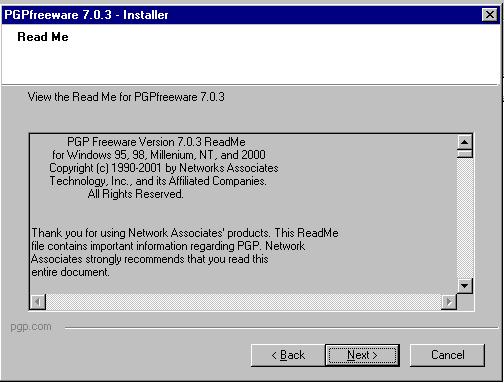

рисунок 4.

На рисунке 4 вы видите текст, объясняющий в общих чертах

тонкости использования

(применения) PGP.

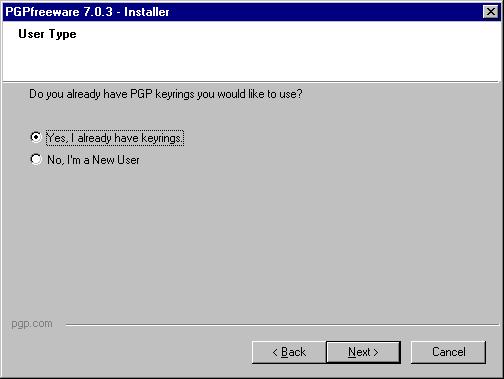

рисунок 5.

На рисунке 5 вы видите окно, где вас спрашивают, имеете ли вы

собственную пару (пары) ключей PGP (это для тех

кто ранее использовал PGP и теперь устанавливает

новую версию программы).

По большому счету, это не является особо важным, ведь если вы

уже имеете собственную пару (пары) ключей PGP, то при установке

ДО или ПОСЛЕ перезагрузки компьютера (а таковую сделать придется) программа потребует у вас

указать папки, где находятся ваши ключи.

Если же вы таковых не имеете, то после

установки программа потребует у вас сгенерировать пару ключей:

открытый (публичный, являющийся неотъемлемой

частью секретного, с помощью которого вы, используя свой

секретный ключ, сможете зашифровать свое сообщение абоненту,

чей ключ у вас имеется в наличии. Что самое удобное, в

криптосистемах, использующих принцип "открытого ключа", не нужен

надежный защищенный канал, по которому можно было передать

пароль своему абоненту. Теперь нужно лишь передать абоненту свой

открытый ключ, не важно каким

способом. Кстати говоря, существуют специальные места в Сети,

куда можно отправить свой открытый ключ, где его может

скопировать для себя всякий желающий.

А самое удобное - это то, что математическое

значение секретного ключа невозможно вычислить по открытому) и

секретный (с ним вы можете подписать

либо зашифро-вать/расшифровать

свое сообщение, либо сообщение, которое пришло вам по элект-ронной почте).

Вообщем, смело жмите кнопку "Next".

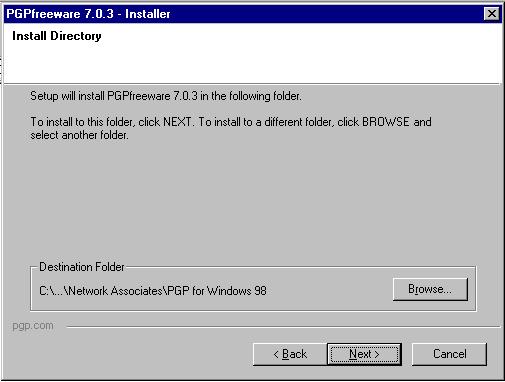

рисунок 6.

На рисунке 6 вы видите окно, где

программа предлагает вам изменить папку/диск,

куда вы хотели бы установить PGP. Лично я советую вам оставить

расположение

данных папок по умолчанию, т.е ничего

не менять.

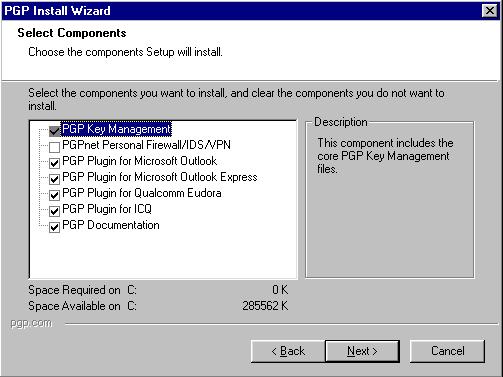

рисунок 7

На рисунке 7 вы можете изменить параметры установки, добавив

либо удалив плагины для почтовых

программ (сделать это можно путем снятия "галочки" с того или

иного пункта либо путем поставки "галочки" на тот или иной плагины).

Лично я советую вам снять пункт "PGPnet

Personal Firewall",

если только вы не являетесь опытным пользователем PGP.

По той причине, что методы работы с "PGPnet

Personal Firewall"

в данном руковод-стве

рассматриваться не будут, потому что в России у граждан

фактически нет такой возможности, чтобы работать с защищенными

сетями.

рисунок 8.

На рисунке 8 вы видите окно, где

компьютер рапортует вам о том, что установка закончена, и

требует перезагрузку. В принципе, если вы собираетесь работать с

ним и дальше, просто снимите "галочку" (см.рисунок),

после чего нужно нажать кнопку "Finish".

Если же вам не "горит", то можно просто нажать кнопку "Finish", и ваш компьютер перезагрузится.

![]()

рисунок 9.

После перезагрузки в системной панели (system

tray,рисунок 9) появится значок в

виде закрытого замка (особенно актуально это для версии 8, там

нужно исключить из комплекта установки все плагины).

Щелкните правой кнопкой мыши (если только вы не левша), и вы

увидите меню,

изображенное на рисунке 10.

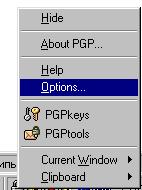

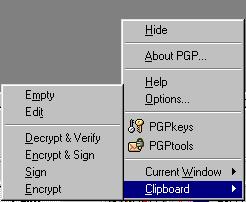

рисунок 10

На рисунке 10 вы видите первоначальное меню PGP.

Постараюсь кратко объяснить значение каждого из пунктов.

Hide: щелкнув по этому

пункту, значок PGP будет убран из системной панели.

About PGP: щелкнув по

этому пункту, вы увидите фирменную эмблему PGP

версии 7.03 , а также данные авторов и прочих лиц, которые

каким-либо образом

были причастны к проекту разработки и создания данной

версии PGP.

Help: щелкнув по этому

пункту, вы откроете окошко, где будут (на английском языке)

ответы на наиболее часто задаваемые вопросы, возникающие в

процессе эксплуатации PGP.

Options: щелкните по

этому пункту, и перед вами откроется окно с опциональными

вкладками для более тонкой настройки PGP (а сделать это

необходимо, см.пояснения

начиная с рисунка 12).

PGP Keys:

щелкнув потому пункту, вы откроете окно, где вы можете управлять

ключами находящимися у вас на

"связке" (так называют файлы, где на диске физиче-ски

располагаются ваши открытые и секретные ключи, и естественно,

открытые ключи ваших абонентов).

PGP Tools:

щелкнув по этому пункту, вы откроете панель инструментов PGP.

Current Window:

позволяет

выполнять различные действия с рабочим окном.

В данном пункте имеются следующие опции.

Decrypt

& Verify:

щелкнув по этому пункту, вы произведете расшифровку и/или верифицикацию (проверку подлинности

электронной цифровой подписи) либо своего сообщения, либо

сообщения, посланного вам вашим абонентом.

Encrypt

& Sign:

щелкнув по данному пункту, вы произведете зашифровку и элек-тронную

цифровую "подпись" сообщения.

Sign:

щёлкнув по данному пункту, вы произведете электронную цифровую

"подпись" сообщения ( в данном

случае используется специальная функция "хэширования".

В

более простом языке это звучит следующим образом: с ней вы

можете быть уверены, что за то время, пока письмо шло до

адресата, никто посторонний не вносил изменения в данное письмо.

Если же таковые были внесены, то проверка подписи PGP сразу обнаружит сей прискорбный факт. Правда,

для этого нужно быть уверен-ным

в подлинности ключа отправителя. По мнению

Пола Дефендера, и не только его,

"слабость" состоит в том, что каждый может создать ключ на

такой же адрес, но об этом будет сказано ниже).

Encrypt:

( щёлкнув по данному

пункту, вы произведете зашифровку сообщения, выбрав из

вылетевшего вам окна абонентов открытые ключи того или тех, кому

вы хотите зашифровать текст, находящийся в этом окне).

Лично я не советую пользоваться этой опцией в окне почтовых

клиентов, т.к в почтовых клиентах,

если вы пометите значки PGP, он просто без требования пароля для

ключа (очевидно, здесь разработчики ориентировали такую опцию в

расчете на то, что к компьютеру в идеале не имеет доступ никто

из посторонних), и именно поэтому в кругах постоянных

пользователей PGP письмо без электронной цифровой "подписи",

даже и зашифрованное, считается недействительным, т.е не заслуживающим доверия.

Clipboard: позволяет

выполнять различные действия с буфером обмена.

В данном пункте имеются те же опции, что и в Current Window.

Более подробно смотрите рисунок 10, фото справа.

рисунок 11.

На рисунке 11 вы видите панель инструментов PGP (по большому

счету в ней есть нужда только тем пользователям, которые ведут

переписку исключительно шифрованную либо системным

администраторам). Кратко объясню значение каждого из значков

(слева - направо):

PGP Keys:.

открывает окно, где вы можете управлять ключами

находящимися у вас на "связке" (так называют файлы, где на диске

физически располагаются ваши открытые и секретные ключи, и

естественно, открытые ключи ваших абонентов).

Encrypt: об этой опции см.

пояснения по рисунку 10 .

Sign:

об

этой опции см. пояснения по рисунку 10 .

Encrypt

& Sign:

об этой опции см. пояснения по рисунку 10 .

Decrypt

& Verify:

об этой опции см. пояснения по рисунку 10 .

Wipe:

а вот это, надо сказать, интереснейшая функция, на описании

функций и возможностей которой стоит остановиться более

подробно. Для более-менее опытных

пользователей компьютера, безусловно, не секрет, что при

стандартном удалении файлов в той же Windows,

формально файлы могут быть стерты, фактически же они могут

находиться на диске, либо на диске могут находиться маленькие

фрагменты данных, которые могут "всплыть" в самый неподходящий

для пользователя момент, особенно если последний ведет работу

с информацией, представляющей собой государственную тайну.

С помощью данной функции можно удалить файлы именно физически,

удалив информацию невосстановимыми методами.

Вообще, если у вас стоит Windows

98, нужно перед выключением компьютера заходить в папку

C:\Windows\Temp, после чего, выделив данные файлы при помощи

мышки.

После выделения нужно щелкнуть правой кнопкой мышки по любому из

выделенных файлов, и перед вами появится контекстное меню, где

нужно выбрать строчку "PGP", в которой нужно нажать левой

кнопкой мышки на пункт "Wipe", после

чего перед вами появится окошко, где будут обозначены все

удаляемые файлы.

Вам нужно будет нажать кнопку "Yes"

(или ОК, зависит от версии), и процесс "стирания" файлов пойдет

полным ходом, либо же нажать кнопкой "No"

(или Cancel, зависит от версии ), произведя или отменив "зачистку"

файлов при помощи вышеозначенной функции.

Freespace Wipe:

данная функция делает "зачистку" не какого-то одного отдельно

взятого файла либо группы файлов, а делает "зачистку" всего

диска, но в каком плане она это делает: не секрет, что в

процессе работы, например, с текстовыми файлами, где-то на

диске создаются "черновые", временные файлы, которые не

удаляется после очистки папки, где у Windows

располагаются временные файлы.

Данная функция "подчищает" таких "сироток" в меру своих

возможностей, а также делает зачистку места на диске после

уничтожения подобного рода "сироток".

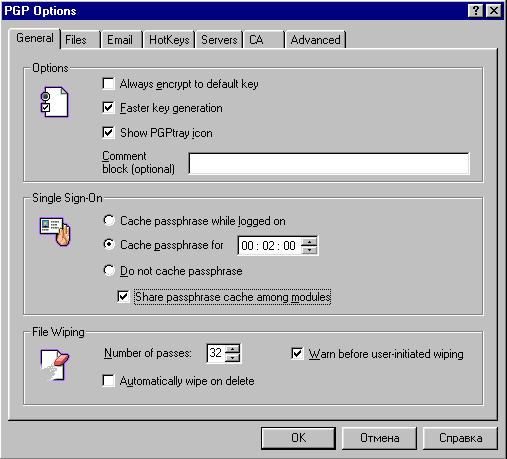

рисунок 12

На рисунке вы видите вкладку "General"

в опциях PGP.

Для стабильной работы PGP необходимо поставить следующие опции:

во-первых, снять "галочку" с пункта "Always

encrypt to

default key"

("всегда шифровать ключом по умолчанию"), находящегося в верхней

колонке.

Когда у вас только одна пара собственных ключей, для вас эта

опция особого значения не имеет, но, если у вас несколько пар

ключей, то отключить эту опцию просто необходимо.

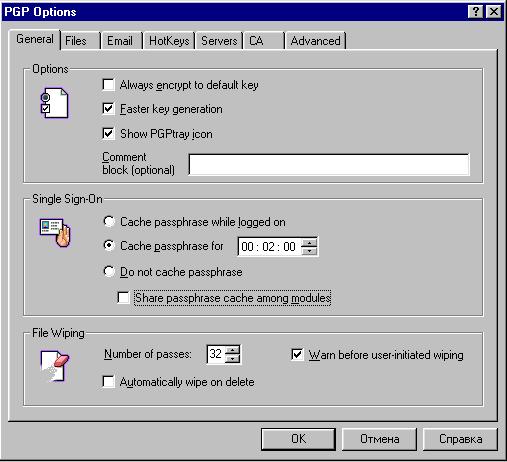

рисунок 13

В следующей колонке (рисунок 13) по умолчанию стоит опция "Cache passphrase

for",

и там же рядом указывается время которое пароль ( а он, как известно, необходим для

подписи и/или зашифровки/расшифровки сообщений).

В этой колонке необходимо отключить (снять "галочку") с опции "Share passphrase

cache among

modules" (и таким образом избежать

пребывание парольной фразы в буферах обмена плагинов), после чего пометить кружочком

с помощью мышки опцию "Do not cache passphrase" ( и

таким образом исключить пребывание парольной фразы в стандартном

буфере обмена Windows и, как и в

случае с плагинами, уменьшит

вероятность копирования и последующего "слива" парольной фразы

при помощи различных "троянских" программ).Увидеть

это окно можно здесь В самой

нижней колонке данного окна , в графе "Number

of passes"

нужно ввести значение "32" (то есть за 32-кратную "зачистку" от

файла, по идее, не должно остаться и "пепла").

рисунок 14

На рисунке 14 вы видите вкладку "Advanced".

В верхней колонке в графе "Preffered

algorithm" нужно щелкнуть левой

кнопкой мышки по синему окошку и выбрать применяемый алгоритм,

на основе которого будут создаваться ваши пары ключей. Лично Пол

Дефендер предпочитает либо TripleDes (если вы позже собираетесь

экспортировать ключи на компьютер, где стоит боле старая версия

PGP, например, версия 6.58, то стоит создавать ключи, выбрав в

качестве алгоритма по умолчанию TripleDes),

либо более новый алгоритм AES (если используется версия 7 или 8

все той же PGP).

Также необходимо убрать "галочку" с опции "Automatic keyring

backup when

PGPkeys closes", чтобы ваши личные

ключи и/или открытые ключи ваших абонентов не

"архивировались" в отдельные файлы и не занимали лишнего места

на диске, а с другой стороны, вам лично это будет

исключительно удобно, если вы, например, удалили старую версию

все той же PGP и хотите поставить более новую.

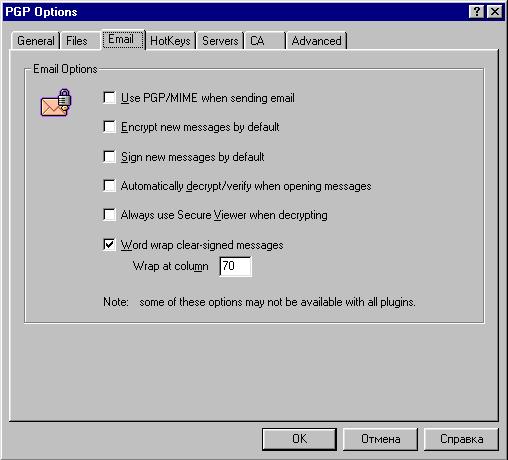

рисунок 15

На рисунке 15 вы видите окно, посвященное специфичным опциям

работы

с почтовыми клиентами.

Рассмотрим некоторые опции подробнее.

"Encrypt new

messages by

default" - шифровать новые

сообщения по умолчанию.

"Sign new

messages by

default" - подписывать новые

сообщения по умолчанию.

"Automatically decrypt/verify

when opening

messages" - автоматически

расшифровывать/верифицировать открываемые сообщения.

Верифицировать (производить верификацию) - проверять подлинность

электронной цифровой "подписи".

"Always Secure

Viewer when

decrypting" - показывать в

защищенном окне

просмотровщика после расшифровки.

"Word wrap

clear -signed

messages " - данная опция

разбивает строки сообщения, если таковые содержат более 70

символов в строке.

Это требуется для обеспечения цифровой "подписи".

По большому счету, для 90% пользователей эта вкладка не

является сколь-нибудь актуальной.

Вообще как основной почтовый клиент я настоятельно рекомендую

использовать The Bat! (последний раз на сайте

разработчиков www.ritlabs.com

я видел версию 2.04.7 и выше с русскоязычным интерфейсом, т.е там для русифи-кации

не нужен языковой модуль).

Там для лучшей настройки нужно сделать вот

что: открыть меню Инструменты> OpenPGP>

Выбор версии OpenPGP...

(в появившемся окне нужно щелкнуть левой кнопкой мыши по

строчке "5,6,7,8

(внутренняя поддержка)".

В окне письма, если вы хотите подписать либо зашифровать ваше

сообщение, зайдите в меню Защита>OpenPGP,

где вы уже сами будете решать, какие действия производить с

вашим письмом.

Вообще нужно сказать, что The Bat!

является очень хорошим почтовым клиентом, а для пользователей

Windows XP вообще единственно

нормальным, приемлемым, почтовым клиентом, но, увы, в данном

руководстве я не собираюсь рассматривать практику обращения с

The Bat!

хотя бы потому, что про The Bat! версий 1.х и 2.х уже написаны

прекрасные книги, являющаяся официальным руководством к

данному почтовому клиенту. Конечно, данная книга

рассматривает работу с версиями 1.х.х,

в версиях 2.х.х появилось много новых опций и функций и

изменилась раскладка меню, но лучше подобные вопросы задавать

либо разработчикам The Bat!, либо Алексу Экслеру,

автору этой замечательной книги про The

Bat! (его адрес exler@exler.ru).

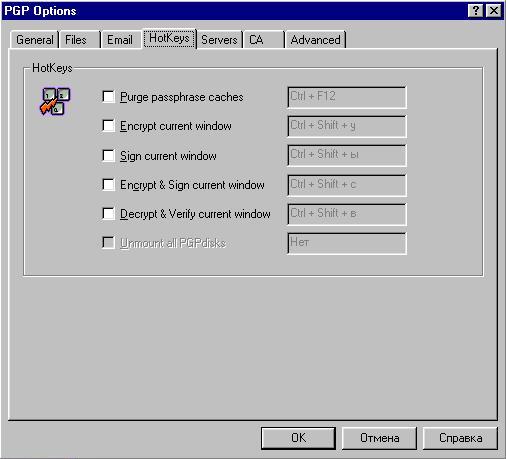

рисунок 16

На рисунке 16 вы видите окно "горячих клавиш".

Вообще, как считаю лично я, эта вкладка в опциях существует,

пожалуй, для двух категорий пользователей - либо для тех,кто

шифрованные сообщения пишет десятками, либо для слишком ленивых.

Для всех остальных таковая,как правило,не

является сколь-нибудь актуальной.

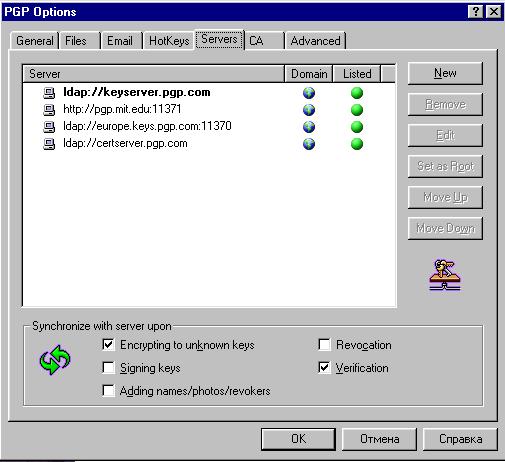

рисунок 17

На рисунке 17 вы видите вкладку, где обозначены адреса специальных серверов-депозитариев, куда можно послать свои открытые ключи и импортировать (скопиро-вать) открытые ключи других лиц. Вообще лично я советую в эту вкладку не лезть, и оставить опции, принятые по умолчанию, если только вы не являетесь опытным пользователем.

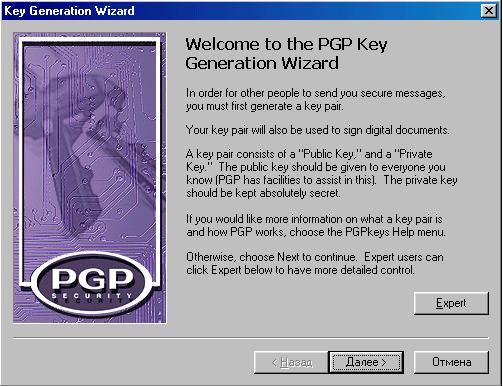

рисунок 18

На рисунке 18 показано окно, которое появляется либо после

перезагрузки (если выеще не создали

новую пару ключей), либо, когда вы хотите создать новую пару

ключей.

Конечно, стоило бы нажать кнопку "далее" ("next"),

и

вы бы это сделали, но зачем?

Чего ради?

Ведь вы читаете это руководство, и автор вам подскажет, что и

как нужно сделать,

чтобы коэффициент персональной пользы был максимален для вас,

моих читателей!

Поэтому не терзайтесь, сразу жмите кнопку "Expert"

, и вы увидите окно, аналогичное

тому, что изображено на рисунке 19.

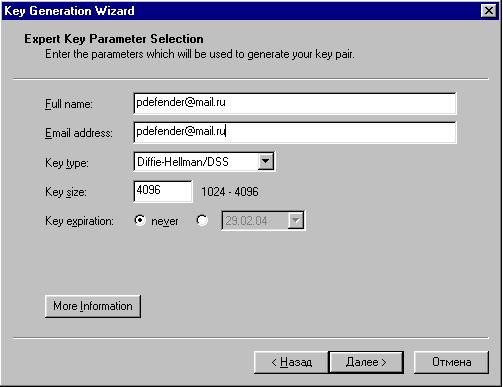

рисунок 19

На рисунке 19 вы видите окно, являющееся вторым шагом в

создании новой пары ключей.

В графе "Full name" лично я советую набрать свой

электронный адрес, хотя решать, конечно же, вам писать там свой

e-mail, либо же полное имя (Вася Пупкин, Жорж Милославский, Филипп-Аврелий Теофраст-фон-Богенгейм

и т.д)

В графе "E-mail adress" нужно набрать свой

электронный адрес.

Графу "Key type" можно без

особой нужды не трогать, хотя лично я рекомендую использовать

тип ключа, назначенный по умолчанию.

Ключи же старого типа, такого, как RSA, вам стоит создавать,

только если вы переписываетесь с абонентами, использующими

устаревшие версии PGP.

В графе "Key size" многие

авторы (и я тому не исключение) советуют набирать длину ключа

протяженностью 4096 бит, как максимальную, к тому же ключа такой

длины хватает не менее чем на 20 лет, хотя прогресс в отношении

наук математических, как любили говорить во времена "союза

нерушимых", "движется семимильными шагами".

Хочется сказать сразу: как во время генерации ключей, так и во

время последующей подписи/зашифровки либо расшифровки сообщения,

компьютер должен быть отключен от Интернета и вообще от сети.

рисунок 20

На рисунке 20 вы видите окно, где отображаются свойства

созданного или уже имеющегося ключа (в данном случае это один из

моих ключей).

Кратко расскажу об опциях во вкладке General.

Fingerprint:

в данной строчке стоит "отпечаток пальца", который является

уникальным, так же как и идентификатор ключа (собственно говоря,

они являются взаимосвязанными).

В данной колонке нужно пометить галочку "Hexademical",

и

тогда вы увидите "отпечаток пальца" либо вашего ключа (см.

рисунок 21), либо открытого ключа абонента, тут все зависит о

того, свойства какого ключа вы захотите посмотреть.

ID: цифры и буквы в этой строчке означают свой

оригинальный идентификатор ключа. Как уверяют специалисты,

вероятность появления двух одинаковых ключей

крайне мала, примерно 10 в семьдесят седьмой степени ( к сожалению, у меня нет возможности

написать то же самое цифрами).

Type: в

данной строчке отображается тип ключа, в данном случае DH/DSS.

Size:

в данной строчке отображается размер ключа. В данном случае он

составляет

2048 бит, размер же открытого ключа в данном случае составляет

1024 бита.

Created:

в данной строчке стоит дата создания ключа. Справедливости ради

стоит

сказать, что иные пользователи умышленно меняют в настройках

часов дату и время.

Expires:

в данной строчке стоит дата окончания данного ключа. Вообще

стоит казать,

что специалисты рекомендуют ставить какой-либо срок,

ограничивающий срок действия того или иного ключа. Если же вы не

ведете переписку, которая столь секретна, что может спасти или

уничтожить человечество, я лично не советую вам ограничивать

действие ключа каким-либо сроком, даром что в окне генерации

ключа (см.рисунок 19) по умолчанию

стоит пункт "Never". Словом, не

нужно особо ломать голову, если только для вас вопрос

ограничения действия ключа не является принципиальным.

рисунок 21

Cipher:

в данной строчке отображается криптоалгоритм,

применяемый для подписи либо

зашифровки/расшифровки шифрованного файла либо сообщения. В

данном случае это алгоритм CAST.

Trust model: о данной колонке

также стоит сказать отдельно. Здесь вы можете ставить уровень

доверия к своей паре ключей либо к открытым ключам абонентов.

По отношению к своим парам ключей стоит пометить галочку "Implicit Trust",

которая означает степень имплицитного (абсолютного) доверия к

данной паре ключей (еще бы, если вы сами создали эти ключи!!!!).

По отношению к открытым ключам своих абонентов, если, конечно,

вы заверили (подписали, но об этом речь пойдет позже) их

открытые ключи своим ключом (или ключами, если у вас таковых

несколько).

Если вы начинающий пользователь, то следует

установить такие категории "доверия": "ненадежный" ключ (такая

степень устанавливается к тем ключам, которые вы еще не

подписали либо сомневаетесь в подлинности данных ключей.

Вообще,конечно, в идеале нужно

получить открытый ключ от самого абонента), "частично надежный"

(вы сомневаетесь в подлинности данного ключа, но этот ключ

заверен ключом или ключами кого-нибудь из тех, кому вы доверяете

или чьи ключи получили от самих абонентов, и стало быть, данный

ключ можно заверить),"абсолютно надежный" (вы получили ключ

лично из рук вашего абонента и уверены в

его подлинности).

Когда же вы изучите PGP более детально и

станете ближе уже к уровню профес-сионального

пользователя, то лично я советую вам несколько поменять

категории "доверия": "ненадежный" ключ (теперь, когда вы

будете уже полностью уверены в подлинности ключа и заверите

"подписью" своего ключа, но вы не уверены в профессиональном

уровне пользования PGP вашего абонента), "частично надежный"

(в данном случае вы уверены в подлинности ключа, и

уверены в том, что ваш абонент знает самые элементарные

обращения с PGP, но еще не имеет сколько-нибудь

серьезного опыта и не может пользоваться PGP на сколько-нибудь профессиональном уровне), и, конечно "абсолютно надежный" (ваш абонент знает определенные тонко-сти в работе с PGP и ключами, имеет довольно солидный опыт обращения с PGP, и т.д).

Внимание! Заверяя чей-либо открытый ключ, нужно помнить о том, что вы заверяете только открытый ключ, тем самым подтверждая подлинность данного ключа, но вы не ручаетесь за личность вашего абонента (то есть ваш абонент может быть социопатом, известным криминальным авторитетом, наемным убийцей и т.д), вы ручаетесь только за подлинность ключа. Помните об этом!!!

Change passphrase: о данной кнопке

стоит рассказать подробнее.

Данная кнопка бывает нужна, когда

нужно сменить пароль ключа.

Сначала перед вами появится окошко (см. рисунок 21-1), где нужно

будет набрать действующий пароль ключа.

рисунок 21-1

Наберите его и щелкните по кнопке "OK" ,если вы собираетесь сменить пароль ключа, или по кнопке "Cancel", если передумали менять пароль ключа.

рисунок 21-2

В случае, если вы нажмете кнопку

"OK", перед вами появится другое окошко (см. рисунок 21-2), где

вам нужно будет в одной колонке набрать новый пароль ключа и

подтвердить его в другой колонке. Вообще тут нужно сказать

следующее, а именно об экспорте пары ключей стоит сказать также

и о таком факте, что нужно перед экспортом зайти в свойства

ключа (см. рисунок 20).

Во всяком случае, у меня не раз и не два были такие случаи,

когда я, создав ключи в PGP версии 8, экспортировал/импортировал

их на другой компьютер, где была уста-новлена

PGP версии 7, то, когда я набирал пароль своих шифроключей, они не "признавали" пароль,

требуя ввести "верный" пароль.

В

то же время, когда я набирал пароль на тех же ключах, где была

установлена PGP версии 8, то у меня совершенно нормально

проходили все задуманные мной процедуры.

Выход из такой откровенно плохой ситуации

подсказал мне Влад Миллер, посове-товав

мне, когда я нахожусь за компьютером, где установлена PGP

версии 8, зайти в свойства ключа и щелкнуть кнопке "Change Passphrase",

где нужно ввести пароль ключа, а поля в окне, появляющемся

после наборы пароля, оставить пустыми, после чего щелкнуть по

кнопке "ОК" во все том же окне.

Конечно, ключ после этого становится абсолютно незащищенным, но

тут ничего не поделаешь, только так возможно осуществить экспорт

в более ранние версии.

После того,

как ключ будет экспортирован в число ключей на искомом

компьютере, нужно снова открыть окно его свойств и щелкнуть по

кнопке "Change Passphrase",

где в появившемся окошке набрать пароль и подтвердить его (см.

рисунок 21-2).

рисунок22

На рисунке 22 вы видите меню окна PGP Keys.

О значении пунктов меню будет рассказано ниже, а вот о функциях

значков (своего рода "быстрого меню") стоит рассказать более

подробно.

Итак, о значках (слева - направо).

Значок "ключа": нажав его, вы произведете начало генерации новой

пары ключей.

Значок красного "крестика": нажав его, вы после набора пароля

ключа произведете

аннулирование данного ключа (функция "Revoked",

данное

действие применимо

лишь к вашим собственным ключам).

Значок "корзины": нажав его, вы произведете удаление выделенного

(кнопкой мыши, например) ключа.

Значок "лупы": нажав его, вы произведете поиск ключей на

специальных серверах-депозитариях либо на вашей "связке", набрав

в строке поиска электронный почтовый адрес абонента и нажав

кнопку "Search" (находящейся на

жестком диске вашего компьютера), в случае, если список

имеющихся у вас открытых ключей слишком большой.

Значок "ключа" :нажав его, вы

произведете отправку как ваших собственных, так и чужих открытых

(только открытых!!!) на специальный сервер-депозитарий открытых

ключей.

Значок "двух ключей": нажав его, вы произведете обновление

имеющихся на вашем жестком диске открытых ключей с

серверов-депозитариев.

Значок "лица с вопросом": нажав его, вы откроете раздел справки.

Значок "открытой папки": нажав его, вы произведете поиск ключа

или текстового файл с материалом ключа через

специальное окно после чего

импортируете данный ключ на "связку".

Значок "дискеты": нажав его, вы произведете поиск папки и/или

жесткого диска через специальное окно, после чего экспортируете

данный ключ в указанную директорию.

рисунок 23.

На рисунке 23 вы видите меню пункта Edit.

Попытаюсь кратко пояснить функции и значения строк данного

пункта.

Строка Copy:

выделив какой-либо ключ, вы можете щелкнуть по данной строке и

скопировать материал ключа (это бывает

нужно тогда, когда вы, например, не желаете "засвечивать" данный

ключ среди вложенных файлов либо вы боитесь, что файл с открытым

ключом может быть поврежден или, не дай Бог, подменен где-либо в

процессе дохождения его до

абонента. Наверняка, если вы бывали в Интернете сколь-нибудь долго, перед вами не раз

появлялось окно с предупреждением, что "информация может быть

прочитана третьими лицами". Чувствуете пикантность момента? Вот то-то и оно..) Позже ваш абонент, получив и

расшифровав ваше сообщение, скопирует материал ключа в

текстовый файл, после чего импортирует его на вашу личную

"связку" открытых ключей. Ниже находится материал ключа

абонента, чей адрес rantie@hotbox.ru

Если вы захотите поэкспериментировать, то пожалуйста,

вот вам материал ключа, вы можете скопировать его отсюда.

Данный ключ не является

аннулированным, имейте в виду.

Строка Paste:

скопировав из текстового файла в буфер обмена материал

какого-либо ключа, вы можете щелкнуть по данной строке и

экспортировать данный ключ на свою связку, находящуюся на

жестком диске.

Строка Delete:

выделив какой-либо ключ, вы можете щелкнуть по данной строке и

удалить данный ключ (либо свою пару ключей, но здесь стоит быть

особо осторо-жным,

лучше скопировать все свои пары ключей на резервную дискету,

которая позже будет положена в какое-либо надежное место).

Строка Select all: щелкнув по данной

строке, вы тем самым выделите все ключи,

имеющиеся у вас на связке. Такое действие бывает нужно, когда вы

хотите экспортировать ваши и чужие открытые ключи на дискету

или, еще лучше, на CD. Чтобы экспортировать вместе с открытыми

также и секретные ключи, нужно пометить "галочкой" опцию "Include Private Key(s)"

(см.рисунки 25-26).

Строка Options:

щелкнув по данной строке, вы тем самым попадете в опции PGP,

об основных пунктах которых было уже написано ранее.

рисунок 24

На рисунке 24 вы видите меню пункта Keys.

Попытаюсь кратко пояснить функции и значения строк данного

пункта.

Строка Sign:

выделив какой-либо отдельно взятый ключ или группу ключей и

щелкнув по данной строке, вы тем самым совершите заверение

("подпись") данных ключей.

Более подробные объяснения см. рядом с рисунком 21, в графе "Trust Model".

Внимание! Заверяя чей-либо открытый ключ, нужно помнить о том, что заверяете только открытый ключ, тем самым подтверждая подлинность данного ключа, но вы не ручаетесь за личность вашего абонента (то есть ваш абонент может быть социопатом, известным криминальным авторитетом, наемным убийцей и т.д), вы ручаетесь только за подлинность ключа. Помните об этом!!!

Строка Set as default key:

выделив какую-либо пару своих ключей, вы назначите данный

секретный ключ используемым по

умолчанию для подписи/зашифровки сообщения.

Строка Add:

достаточно интересная строка, знание опций которой порой бывает

остро необходимо. Итак, что же это за опции?

Name:

щелкнув по данной строке, вы можете (введя пароль ключа в

появившемся перед вами окне) добавить к своему ключу новое имя и

электронный адрес, чтобы сообщения (если используется тот же The Bat!) с

данного адреса шифровались ключом, в который был внесен данный

электронный адрес (исключение составляют лишь случаи, когда есть

пара ключей, сгенерированных на данный почтовый адрес).

Photo:

щелкнув по данной строке, вы можете (введя пароль ключа в

появившемся перед вами окне) присоединить нужное вам фото к

вашему ключу.

Revoker:

а вот это достаточно интересная опция. Щелкнув по данной строке,

вы можете (введя пароль ключа в появившемся перед вами окне)

присоединить к вашему ключу открытый ключ какого-либо

пользователя, который может аннулировать ваш ключ, на тот

случай, если вы, например, забыли пароль своего ключа.

Certifikate:

щелкнув по данной строке, вы можете (введя пароль ключа в появи-вшемся

перед вами окне) присоединить к своему ключу цифровой

сертификат.

Правда, для России и СНГ данные сертификаты пока являются

экзотикой.

Строка Revoke: щелкнув по данной строке, вы можете (введя пароль ключа в появившемся перед вами окне) произвести аннулирование данного ключа, после которого максимум, что с ним возможно будет делать - это только расшифровывать

сообщения, зашифровывать же либо подписывать ваши сообщения

данным ключом вы уже не сможете.

Строка Reverify

Signatures: щелкнув по данной

строке, вы можете сравнить подпись какого-либо ключа с тем же

самым ключом, но находящимся на вашей "связке" либо на

сервере-депозитарии, если в одном из этих мест имеется данный

открытый ключ.

Строка New

Key :

щелкнув по данной строке, вы тем самым сделаете первый шаг к

созданию новой пары ключей. Значок "открытой папки": нажав его,

вы произведете поиск ключа или текстового файл с материалом

ключа через специальное окно

после чего импортируете данный ключ на "связку".

рисунок 25

Строка Export

: щелкнув по данной строке, вы произведете поиск папки

и/или

жесткого диска через специальное окно, после чего экспортируете

данный ключ в указанную директорию (см.рисунок

25).

рисунок 26

Отдельно стоит сказать о файловых экспортных форматах: вообще,

конечно, можно скопировать файл открытого ключа или пары ключей

в их стандартном формате ".asc" (см.рисунок 25), так оно, вобщем-то, удобнее.

Однако если для большего удобства хотите сделать

экспорт ключа или пары ключей, вам, когда перед вами появится

окно для экспорта, нужно щелкнуть по колонке "Тип файла" и

выбрать опцию "All Files (*.*)".

В колонке "Имя файла" нужно поставить знак точки в конце

выбранного имени,

а после точки ввести расширение "txt"

либо другое, нужное вам (для лучшей усвояемости материала я

ввел расширение большими буквами, см. рисунок 26).

Строка Properties:

щелкнув по данной строке, вы тем самым откроете окно со

свойствами ключа (см.риунки

20-21).

рисунок 27

На рисунке 27 вы видите контекстное меню ключа.

Постараюсь рассказать об основных опциях.

Строка Copy:

выделив какой-либо ключ, вы можете щелкнуть по данной строке и

скопировать материал ключа (это бывает

нужно тогда, когда вы, например, не желаете "засвечивать" данный

ключ среди вложенных файлов либо вы боитесь, что файл с открытым

ключом может быть поврежден или, не дай Бог, подменен где-либо

в процессе дохождения его до

абонента. Наверняка, если вы бывали в Интернете сколь-нибудь долго, перед вами не раз

появлялось окно с предупреждением, что "информация может быть

прочитана третьими лицами". Чувствуете пикантность момента? Вот то-то и оно..) Позже ваш абонент, получив и

расшифровав ваше сообщение, скопирует материал ключа в

текстовый файл, после чего импортирует его на вашу личную

"связку" открытых ключей. Ниже находится материал ключа

абонента, чей адрес rantie@hotbox.ru

Если вы захотите поэкспериментировать, то пожалуйста,

вот вам материал ключа, вы можете скопировать его отсюда.

Строка Paste:

скопировав из текстового файла в буфер обмена материал

какого-либо ключа, вы можете щелкнуть по данной строке и

экспортировать данный ключ на свою связку, находящуюся на

жестком диске.

Строка Delete:

выделив какой-либо ключ, вы можете щелкнуть по данной строке и

удалить данный ключ (либо свою пару ключей, но здесь стоит быть

особо осторожным, лучше скопировать все свои пары ключей на

резервную дискету, которая позже будет положена в какое-либо

надежное место).

Строка Sign:

выделив какой-либо отдельно взятый ключ или группу ключей и

щелкнув по данной строке, вы тем самым совершите заверение

("подпись") данных ключей.

Более подробные объяснения см. рядом с рисунком 21, в графе "Trust Model".

В данном случае используется специальная функция "хэширования".

В более простом языке это звучит следующим образом: с ней вы

можете быть уверены, что за то время, пока письмо шло до

адресата, никто посторонний не вносил изменения в данное письмо.

Если же таковые были внесены, то проверка подписи PGP сразу обнаружит сей прискорбный факт. Правда,

для этого нужно быть уверенным в подлинности ключа отправителя.

По мнению Пола Дефендера, и не

только его, "слабость" состоит в том,

что каждый может создать ключ на такой же адрес, и поэтому будет

гораздо лучше, если ваш ключ будет заверен

как можно большим количеством адресатов и будете

производить постоянные обновления со специальных

серверов-депозитариев.

Строка Set as default

key: выделив какую-либо

пару своих ключей, вы назначите данный секретный ключ используемым по умолчанию для

подписи/зашифровки сообщения.

Строка Add:

достаточно интересная строка, знание опций которой порой бывает

остро необходимо.

Итак, что же это за опции?

Name: щелкнув

по данной строке, вы можете (введя пароль ключа в появившемся

перед вами окне) добавить к своему ключу новое имя и электронный

адрес, чтобы сообщения (если используется тот же The Bat!) с

данного адреса шифровались ключом, в который был внесен данный

электронный адрес (исключение

составляют лишь случаи, когда есть пара ключей, сгенерированных

на данный почтовый адрес).

Photo:

щелкнув по данной строке, вы можете (введя пароль ключа в

появившемся перед вами окне) присоединить нужное вам фото к

вашему ключу.

Revoker:

а вот это достаточно интересная опция. Щелкнув по данной строке,

вы можете (введя пароль ключа в появившемся перед вами окне)

присоединить к вашему ключу открытый ключ какого-либо

пользователя, который может аннулировать ваш ключ, на тот

случай, если вы, например, забыли пароль своего ключа.

Certifikate:

щелкнув по данной строке, вы можете (введя пароль ключа в

появившемся перед вами окне) присоединить к своему ключу

цифровой сертификат.

Правда, для России и СНГ данные сертификаты пока являются

экзотикой.

Строка Revoke:

щелкнув по данной строке, вы можете (введя пароль ключа в

появившемся перед вами окне) произвести аннулирование данного

ключа, после которого максимум, что с ним

возможно будет делать - это только расшифровывать сообщения,

зашифровывать же либо подписывать ваши сообщения данным ключом

вы уже не сможете.

Строка Reverify

Signatures: щелкнув по

данной строке, вы можете сравнить подпись какого-либо ключа с

тем же самым ключом, но находящимся на вашей "связке" либо на

сервере-депозитарии, если в одном из этих мест имеется данный

открытый ключ.

Строка Update:

выделив какой-либо ключ или группу ключей и щелкнув кнопкой

мышки по данной строке, вы произведете обновление данных ключей,

если таковые имеются на серверах и, например, были подписаны

кем-то, кто не успел вам прислать

обновленный материал ключа.

рисунок 28

Строка Send to:

щелкнув по данной строке, вы тем самым отправите выделенный ключ

или ключи на специальный сервер-депозитарий открытых ключей.

"Domain server"

(сервер ldap://keyserver.pgp.com)

является основным сервером-депозитарием и расположен где-то в

США.

Сервер-депозитарий "ldap://europe.keys.pgp.com:11370"

также

является является

основным и находится где-то в Европе.

Лично я советую вам отправить ваши личные открытые ключи на оба

сервера.

Строка Export :

щелкнув по данной строке, вы произведете поиск папки и/или

жесткого диска через специальное окно, после чего экспортируете

данный ключ в указанную директорию (см.рисунок

25). Боле подробно об этом было описано ранее.

Строка Key Properties: щелкнув по данной строке,

вы тем самым попадете в свойства ключа, об основных пунктах

которых было уже написано ранее.Боле подробно см. пояснения по

рисунку 21.

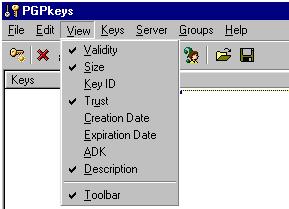

рисунок 29

На рисунке 29 вы видите содержание меню пункта "View".

Собственно говоря, это исключительно служебные опции, имеющие абсолютно

второстепенное значение.

Как правило, они ставятся по умолчанию, хотя лично я советовал

бы вам отметить опции, помеченные на иллюстрации.

Попытаюсь кратко рассказать о значениях основных опций.

Строка Validity:

данная строка показывает вам уровень надежности

того или иного ключа ("ненадежный", "частично надежный" либо

"абсолютно надежный".

Строка Size:

данная строка показывает вам размеры секретного и открытого

ключей, как ваших , так и ключей

ваших абонентов.

Строка Trust:

данная строка показывает вам уровень "доверия" к открытым ключам

ваших абонентов.

Вообщем-то эта строка и строка Validity взаимодополняют

друг друга.

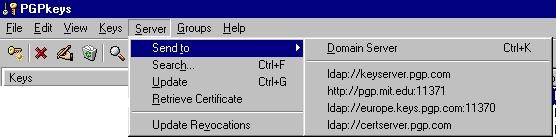

рисунок 30

На рисунке 30 вы видите содержание пункта Server.

Постараюсь кратко объяснить значения основных опций.

Строка Send to: щелкнув по данной

строке, вы тем самым отправите выделенные ключ или ключи на

специальный сервер-депозитарий открытых ключей.

"Domain server"

(сервер ldap://keyserver.pgp.com)

является основным сервером-депозитарием и расположен где-то в

США.

Сервер-депозитарий "ldap://europe.keys.pgp.com:11370"

также

является является

основным и находится где-то в Европе.

Лично я советую вам отправить ваши личные открытые ключи на оба

сервера.

Строка Search:

щелкнув по данной строке, вы тем самым откроете окно поиска

ключей на одном из серверов-депозитариев либо на вашей "связке",

если количество имеющихся у вас ключей слишком большое.

В пустой строке (см.рисунок 31) в

окне поиска наберите либо идентификатор (ID)

открытого ключа вашего абонента, либо его почтовый адрес, либо

его имя, либо другие имеющиеся у вас данные о вашем абоненте.

рисунок 31

Строка Update:

выделив какой-либо ключ или группу ключей и щелкнув кнопкой

мышки по данной строке, вы произведете обновление данных ключей,

если таковые имеются на серверах и, например, были подписаны

кем-то, кто не успел вам прислать

обновленный материал ключа.

рисунок 32

На рисунке 32 вы видите обычное контекстное меню, которое

появилось передо мной, когда я щелкнул левой кнопкой мыши по

первому попавшемуся файлу.

Рассказывать обо всех пунктах этого меню в мою задачу не входит,

поэтому я остано-влюсь

на пункте "PGP", а именно на строке "Create

SDA", функции которой ранее не рассматривались.

рисунок 33

На рисунке 33 вы видите окно,

которое появится после того, когда вы щелкнете левой кнопкой

мыши по строке "Create SDA".

Что же это такое - SDA?

Расшифровывается данная аббревиатура весьма просто - Self-Defense-Archive.

Что в нем такого особенного?

А своя изюминка в нем имеется - вы можете создать специальный

зашифрованный

архив, для расшифровки которого не понадобится какого-либо

ключа, как в случаях с обычным шифрованным сообщением, нужно

лишь знать только пароль, которым зашифрован архив.

ПОСЛЕСЛОВИЕ.

Если вы внимательно прочитали данное руководство, то вы теперь имеете не самое плохое представление о том, какие богатые возможности есть у Pretty Good Privacy, сокращенно - PGP и какую конфиденциальность она может вам дать при минимальном знании основных опций.

Собственно говоря, PGP -

это не панацея, а только очень хороший инструмент для защиты

ваших данных.

Руководство для PGP можно загрузить здесь (там, правда, о версии

5.0, но я уверен, вы поймете хотя бы в общих чертах, какая это

прелесть): ftp://ftp.ifi.uio.no/pub/pgp/5.0/manual/win95nt/russian/pgp50manual-ru.pdf

Также данную статью с иллюстрациями можно загрузить отсюда

(это архив RAR).

Саму программу PGP Desktop Freeware 7.03 (версия для 32-бит

компьютеров) можно загрузить отсюда

либо напрямую с адреса http://afgan.ru/memorial/PGPFW703.zip

Более позднюю версию для 32-битных и 64-битных версий

Windows можно загрузить отсюда

либо напрямую с адреса http://afgan.ru/memorial/pgp-desktop-9.10.zip

С уважением , Пол Дефендер. 14 марта 2004 года.